引言:从HTTP到HTTPS的革命

当我们每天在浏览器中输入网址,进行在线支付、查看邮件或登录社交账号时,一个看似简单的"s"字母却承担着保护我们数据安全的重任。这个"s"代表着TLS,是当今互联网安全的无名英雄。

从1994年网景公司推出SSL协议,到1999年TLS 1.0作为标准化版本发布,再到2025年的今天,TLS已成为保障全球网络通信安全的核心技术。无论是移动应用、物联网设备还是微信小程序,TLS都在背后默默构建着安全的数字世界。

本文将带您深入了解TLS的发展历程、技术原理、行业应用,并提供实用的部署指南,助您在数字时代构建更安全的应用。

一、TLS协议溯源:为何而生?

1.1 诞生背景:早期互联网的安全隐患

20世纪90年代初,互联网开始从学术研究走向商业应用,随之而来的是对安全通信的迫切需求:

• 电子商务的兴起需要保护用户的支付信息

• 企业远程办公需要安全的内部数据交换

• 电子邮件内容需要防止被窃听和篡改

• 网络通信需要可靠的身份验证机制

这些需求催生了安全套接层协议(SSL),后经互联网工程任务组(IETF)标准化为传输层安全协议(TLS)。

1.2 技术基因:从需求到特性的映射

TLS的每一项核心特性都针对特定的安全挑战:

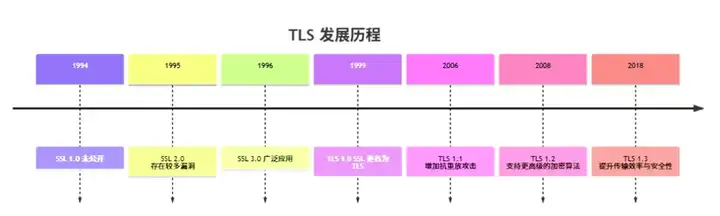

1.3 发展历程:从SSL到TLS 1.3

1994年:网景公司发布SSL 1.0(未正式发布)

1995年:SSL 2.0成为首个公开版本

1996年:SSL 3.0解决前版安全问题

1999年:TLS 1.0作为IETF标准发布(RFC 2246)

2006年:TLS 1.1支持更安全的加密方式

2008年:TLS 1.2成为长期主流标准

2018年:TLS 1.3大幅提升安全性和性能

至今:TLS 1.3已成为主流,TLS 1.2逐步淘汰

二、技术解析:TLS协议核心原理

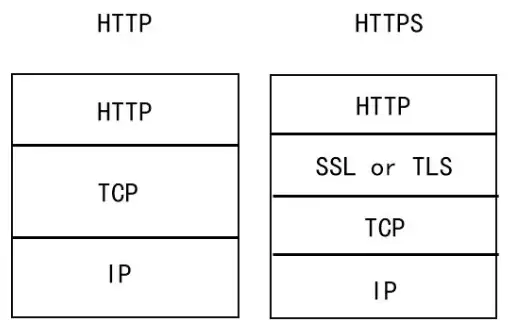

2.1 协议架构:分层安全设计

TLS协议采用分层设计,主要包括:

握手协议:协商加密参数,验证身份,建立安全连接

客户端发起握手请求,告诉服务器自己支持的 SSL/TLS 版本、加密算法等。服务器回应,选择一个加密套件(比如 AES + RSA 或 ECDHE),并返回自己的数字证书(用于身份认证)。客户端验证服务器证书(比如是否由受信任的 CA 签发,是否过期,域名是否匹配等)。双方通过密钥交换算法(如 RSA、ECDHE)协商出一个“会话密钥”(对称密钥),用于后续加密通信。握手完成,双方确认进入加密模式。

记录协议:对传输数据进行加密、压缩和完整性保护

一旦握手成功,客户端和服务器就拥有了一个共享的对称密钥,接下来所有“真正有用”的数据(比如你访问网页的 HTTP 请求、提交的表单、图片、视频等),都会通过 SSL/TLS 记录协议(Record Protocol) 进行处理。

密钥更新:长期通信的安全保障

在实际通信中,客户端和服务器可能会连续通信很长时间,传输大量数据。如果一直使用同一个密钥,会增加被破解或遭受重放攻击的风险。

为了解决这个问题,SSL/TLS 提供了 密钥更新机制:

在 TLS 1.2 及之前:通过 Change Cipher Spec Protocol(更改密码规范协议) 通知对方:“接下来我要用新的密钥来加密数据了!”通常在握手后使用一次,也可在后续通过重新握手等方式更新密钥。

在 TLS 1.3(推荐):引入了更先进的 Key Update 机制,通信双方可以主动发起密钥更新请求,无需重新握手,更加高效。通常在传输一定数据量(如 2^24 字节)或经过一段时间后自动触发,保障长期通信安全。

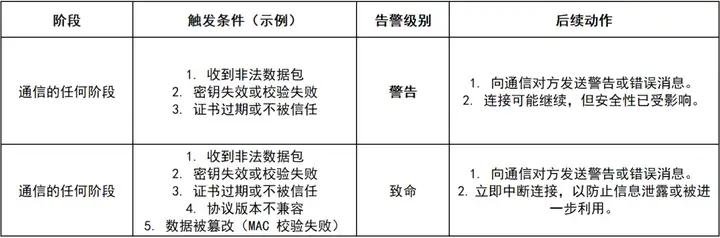

异常处理:告警协议保障安全底线

2.2 核心机制:如何实现安全通信?

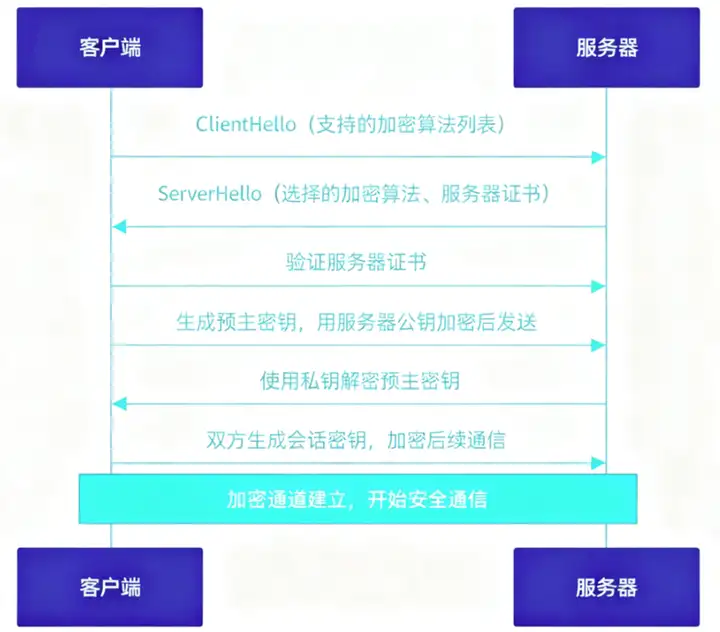

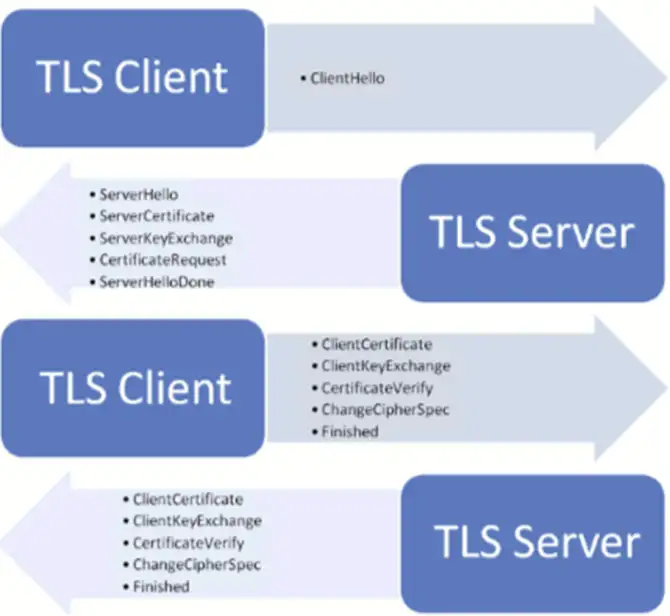

2.2.1 TLS握手过程

TLS握手是建立安全连接的关键过程,主要包括以下步骤:

1. ClientHello:客户端向服务器发送支持的TLS版本、加密套件列表和随机数

2. ServerHello:服务器选择TLS版本和加密套件,生成随机数

3. 证书交换:服务器向客户端发送X.509证书,证明自身身份

4. 密钥交换:双方通过非对称加密算法生成共享密钥

5. Finished:双方验证握手过程完整性,完成安全连接建立

TLS 1.3优化了这一过程,将握手时间从两次往返减少到一次,显著提升了连接速度。

2.2.2 加密技术与算法

TLS采用混合加密体系,兼顾安全性与性能:

• 非对称加密:用于密钥交换(RSA、Diffie-Hellman、ECDHE)

• 对称加密:用于数据加密(AES、ChaCha20)

• 散列算法:用于完整性验证(SHA-256、SHA-384)

• 数字证书:用于身份验证(X.509 v3证书)

2.3 证书体系:信任链的构建

TLS依赖公钥基础设施(PKI)来建立信任关系:

• 根证书颁发机构(Root CA):信任链的顶端

• 中间证书颁发机构(Intermediate CA):由根CA授权

• 终端实体证书(End-entity Certificate):服务器或客户端使用的证书

证书包含公钥、持有者信息、颁发者信息和数字签名,通过信任链验证其真实性。

三、行业应用:TLS如何保障数字业务?

TLS/SSL证书:全场景安全通信解决方案

为满足不同业务场景的安全与合规需求,TLS技术有着多样化的应用模式。下表通过四个典型场景,清晰对比了其核心应用与价值。

四、实用指南:如何选择和部署TLS?

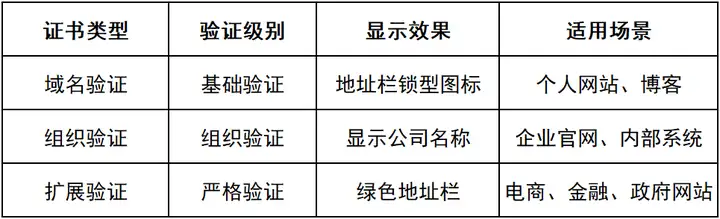

4.1 证书选择:不同类型的适用场景

TLS证书主要分为三种类型,适用于不同场景:

选型建议:

• 普通信息类网站:选择域名验证证书

• 企业官方平台:选择组织验证证书

• 金融电商平台:选择扩展验证证书

• 内部系统:可构建私有CA或使用免费证书

4.2 部署配置:安全与性能的平衡

4.2.1 协议与算法配置

推荐配置:

4.2.2 证书管理最佳实践

• 监控证书有效期,设置自动续期

• 使用证书透明度日志监控异常签发

• 遵循密钥管理最佳实践,定期更换密钥

• 采用多证书备份策略,避免单点故障

4.3 性能优化:减轻TLS计算开销

虽然TLS会增加一定的计算开销,但通过以下方式可以最小化性能影响:

• 会话恢复:重用TLS会话参数,避免完整握手

• TLS False Start:在握手完成前发送应用数据

• OCSP Stapling:减少证书状态检查的往返

• HTTP/2:利用多路复用减少连接建立

测试表明,优化后的TLS连接性能损耗可控制在5%以内,而安全性提升却是数量级的。

五、实战应用:构建Python TLS客户端

5.1 项目背景:安全通信的实际需求

在现代应用开发中,经常需要构建与TLS服务的通信客户端。无论是物联网设备数据上传、企业系统集成,还是安全API调用,TLS客户端都是确保数据传输安全的关键组件。

5.2 代码实现:完整的Python TLS客户端

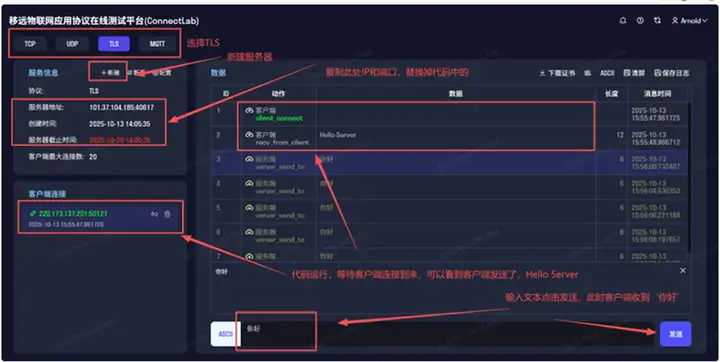

这里使用了移远物联网应用协议在线测试平台(ConnectLab) https://connectlab.phicotek.com/connectlab/tls作为TLS的服务器,服务器创建过程如下:

以下是一个功能完备的Python TLS客户端实现,支持多线程消息处理、证书验证配置和交互式通信:

import socket

import ssl

import threading

import time

import sys

class TLSClient:

"""

TLS客户端类:实现安全通信连接

功能特性:

- 支持TLS 1.2/1.3协议

- 多线程消息接收

- 证书验证配置

- 交互式通信界面

- 异常处理和连接管理

"""

def __init__(self, hostname, port=40617):

self.hostname = hostname

self.port = port

self.ssl_sock = None

self.receiving = False

self.receive_thread = None

def start_receiving(self):

"""启动接收线程"""

self.receiving = True

self.receive_thread = threading.Thread(target=self._receive_loop, daemon=True)

self.receive_thread.start()

print("✓ 接收线程已启动,持续监听服务器消息...")

def _receive_loop(self):

"""接收消息的循环(在单独线程中运行)"""

buffer = b""

while self.receiving and self.ssl_sock:

try:

# 不设置超时,持续阻塞等待数据

data = self.ssl_sock.recv(4096)

if data:

buffer += data

# 尝试解码并显示

try:

text = buffer.decode('utf-8')

if '\n' in text or len(buffer) > 0:

print(f"\n" + "="*50)

print(f"📨 服务器响应: {text}")

print("="*50)

print("请输入消息 (或输入 'quit' 退出): ", end="", flush=True)

buffer = b"" # 清空缓冲区

except UnicodeDecodeError:

# 如果是二进制数据,显示十六进制

if len(buffer) > 100: # 防止缓冲区过大

print(f"\n📨 服务器响应(二进制, {len(buffer)}字节): {buffer.hex()[:100]}...")

buffer = b""

except socket.timeout:

continue

except ssl.SSLWantReadError:

time.sleep(0.1) # 短暂等待后继续

continue

except (ConnectionResetError, BrokenPipeError, OSError):

print("\n❌ 连接已断开")

break

except Exception as e:

if self.receiving:

print(f"\n⚠ 接收错误: {e}")

break

def connect(self):

"""连接到TLS服务器"""

try:

# 创建TCP套接字

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.settimeout(10)

# 创建SSL上下文(禁用证书验证)

context = ssl.create_default_context()

context.check_hostname = False

context.verify_mode = ssl.CERT_NONE

print(f"正在连接到 {self.hostname}:{self.port}...")

# 建立TLS连接

self.ssl_sock = context.wrap_socket(sock, server_hostname=self.hostname)

self.ssl_sock.connect((self.hostname, self.port))

# 设置套接字为非阻塞,避免recv永久阻塞

self.ssl_sock.setblocking(True)

print(f"✓ 成功连接到TLS服务")

print(f"✓ TLS协议版本: {self.ssl_sock.version()}")

print(f"✓ 加密套件: {self.ssl_sock.cipher()}")

# 立即启动接收线程

self.start_receiving()

# 等待一下,让接收线程开始运行

time.sleep(1)

return True

except Exception as e:

print(f"✗ 连接错误: {e}")

return False

def send_message(self, message):

"""发送消息到服务器"""

if not self.ssl_sock:

print("❌ 未连接到服务器")

return False

try:

if isinstance(message, str):

message = message.encode('utf-8')

sent = self.ssl_sock.send(message)

print(f"✓ 已发送 {sent} 字节: {message.decode('utf-8', errors='ignore')}")

return True

except Exception as e:

print(f"❌ 发送失败: {e}")

return False

def disconnect(self):

"""断开连接"""

print("\n正在断开连接...")

self.receiving = False

if self.ssl_sock:

try:

self.ssl_sock.close()

except:

pass

print("✓ 已断开连接")

def interactive_mode(self):

"""交互式模式"""

if not self.connect():

return

print("\n" + "="*50)

print("进入交互模式")

print("提示: 连接已建立,接收线程正在后台运行")

print("服务器发送的消息会实时显示 above")

print("输入消息发送给服务器,输入 'quit' 退出")

print("="*50)

try:

# 先发送一个初始消息触发服务器响应

print("\n发送初始握手消息...")

self.send_message("Hello Server")

while True:

print("\n你的消息: ", end="", flush=True)

user_input = input().strip()

if user_input.lower() in ['quit', 'exit', 'q']:

break

if user_input:

self.send_message(user_input)

except KeyboardInterrupt:

print("\n\n用户中断")

except EOFError:

print("\n\n输入结束")

finally:

self.disconnect(

def main():

# 配置服务器信息 - 使用你实际的IP和端口

hostname = '101.37.104.185' # 或者 'connectlab.phicotek.com'

port = 40617

print(f"目标服务器: {hostname}:{port}")

# 创建客户端并启动交互模式

client = TLSClient(hostname, port)

client.interactive_mode()

if __name__ == "__main__":

main()

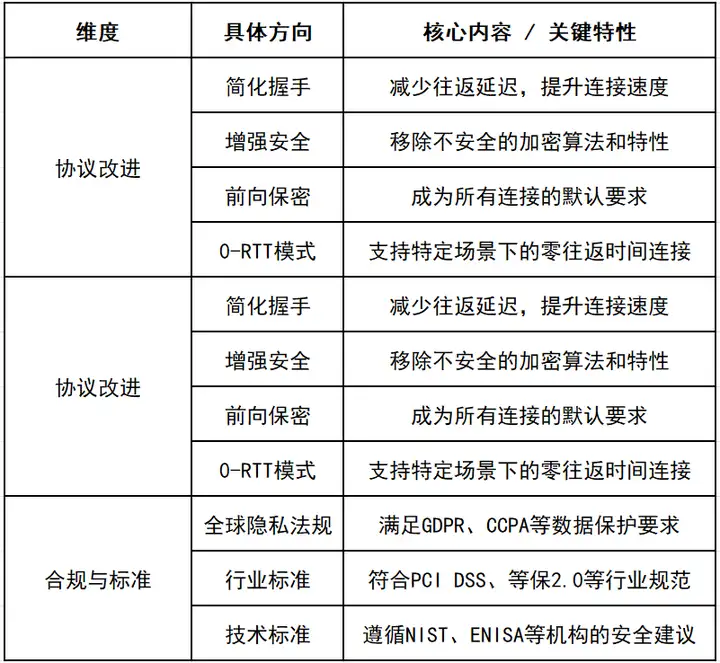

六、未来展望:TLS的发展趋势

6.1 技术演进:TLS 1.3的普及与优化

结语:构建更安全的数字未来

从25年前的SSL到今天的TLS 1.3,传输层安全协议已发展成为互联网不可或缺的基础设施。正如TCP/IP协议定义了互联网如何连接,TLS协议则定义了互联网如何安全连接。

对于开发者,掌握TLS意味着能够构建更安全的应用程序;对于企业决策者,理解TLS价值有助于制定更有效的数据安全策略;对于普通用户,认识TLS原理可以提升网络安全意识。

在万物互联的时代,TLS将继续演进,为数字世界提供更高效、更可靠的安全保障,成为连接信任的桥梁。